|

|||||||||||

|

|

|||||||||||

|

|||||||||||

|

Objetivos | ||||||||||

|

|||||||||||

|

Fuentes de información | ||||||||||

|

|

||||||||||

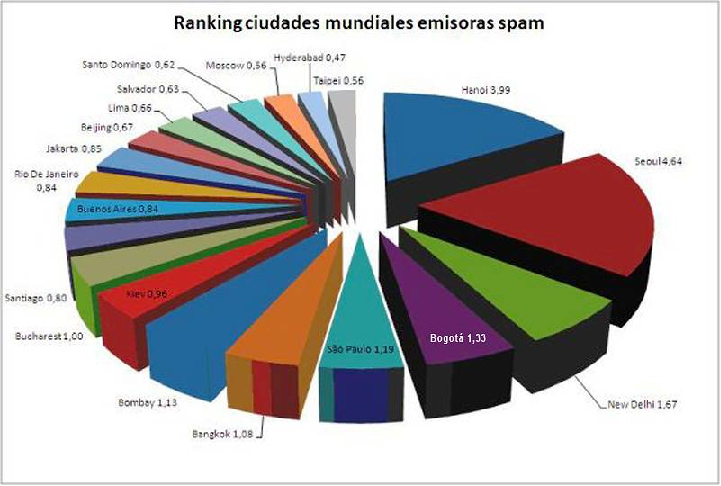

1. Correo basuraSe denomina correo basura (spam o junk-mail en inglés) al envío masivo de copias (a veces millones) del mismo mensaje, que pretende saturar la red o bien alcanzar a destinatarios que de otra forma nunca accederían a recibirlo y menos a leerlo. La mayor parte del correo basura está constituido por publicidad (anuncios comerciales), métodos para hacerse rico o servicios en el límite de la legalidad. Todos tienen en común en que se trata de información no solicitada. La palabra spam (Spiced Ham o jamón especiado enlatado) tiene su origen en la segunda guerra mundial, cuando los soldados de EEUU (y de otras nacionalidades) comían a menudo una especie de carne enlatada llamada spam. Las listas de correo basura con las direcciones de correo electrónico de los clientes potenciales (o víctimas) se crean frecuentemente cribando los mensajes, robando direcciones en las listas de distribución o comprándolas en las bases de datos de los proveedores. Como ejemplos de spam tenemos correos del estilo: “Gane dinero trabajando desde casa”, “Dieta que funciona, pierda 8 kilos en una semana”, “Chicas XXX ardientes te están esperando”, etc. 2. Situación actual Hoy en día, existe multitud de correo basura circulando por la red. Según las estadísticas, 7 de cada 10 ordenadores han sido afectados por algún tipo de virus, troyanos, correo basura, etc. Tanto empresas como usuarios particulares, pierden mucho tiempo y dinero en este tipo de correo. Además, se da una falta de información respecto a cómo detectar y evitar el correo basura. Por una lado, los usuarios no son conscientes de las amenazas y peligros del correo basura. Por otro, muchas veces son necesarios conocimientos técnicos para utilizar herramientas de filtrado y protección. 2.1. Ciudades emisoras de correo basura

2.2. Promedio de infecciones

2.3. Mapa principales lugares emisores de correo basura

|

|||||||||||

|

|

||||||||||

|

|||||||||||

|

|

||||||||||

3. Tipos de correo basura 3.1. Cadenas Características principales:

SOLUCIÓN: para evitar los problemas de las cadenas, lo mejor es NO ENVIAR CADENAS. 3.2. Ayudas benéficas Son rastreadores de correo que aprovechan nuestra buena voluntad para obtener direcciones. A esas personas no les importa cómo van a conseguir nuestra dirección de correo electrónico, siempre y cuando la obtengan. Ejemplos: correos que hablan de niños perdidos o de “un niño con una enfermedad incurable. ¿Qué sentiría si fuera su hijo?“. SOLUCIÓN: IGNORARLOS y BORRARLOS. 3.3. Peticiones y encuestas Son correos que piden que agreguemos nuestro nombre y lo reenvíemos a nuestros contactos, para tratar de obtener la dirección de correo electrónico y la de nuestros contactos. Se basan en las cartas de hace años en las que pedían enviar tarjetas de presentación a “una niñita en Florida que quería romper el Record Guinness por haber recibido la mayor cantidad de Tarjetas”. SOLUCIÓN: averiguar lo máximo posible preguntando a nuestros contactos. Si no está claro, BORRAR EL CORREO. |

|||||||||||

|

|

||||||||||

3.4. Bulos Los bulos (hoax en inglés, que significa broma de mal gusto o engaño), son mensajes con falsas advertencias de virus, o de cualquier otro tipo de alerta o de cadena (incluso solidaria, o que involucra a nuestra propia salud), o de algún tipo de denuncia, distribuida por correo electrónico. Su común denominador, es pedir que los distribuyamos "a la mayor cantidad posible de conocidos". Esta clase de alarmas, suelen ser totalmente falsas, o basadas en hechos erróneos, aunque lo peor es que activan un tipo de "contaminación" muy diferente, propagan cientos y hasta miles de mensajes de advertencia sobre los mismos. Y aún en el caso de denuncias basadas en hecho reales, esta forma de hacerlo desvirtúa totalmente su verdadero objetivo. SOLUCIÓN: NO REENVIAR y BORRAR. |

|||||||||||

|

|

||||||||||

|

|||||||||||

|

|

||||||||||

4. Técnicas y medidas de seguridad 4.1. Filtros Son protecciones que incorporan los propios gestores de correo. No hay excesiva documentación sobre cómo configurarlos y para obtener el máximo rendimiento, son necesarios conocimientos técnicos. Ejemplos de medidas de filtrado:

4.2. Sentido común A pesar de ser algo lógico, muchas veces no aplicamos nuestro sentido común a la hora de tratar con el correo basura. A continuación se enumeran una serie de recomendaciones para evitar problemas mayores:

5. Normativa legal Vivimos en un estado democrático y, por ello, disponemos de leyes que nos protegen de estos abusos "virtuales" y, en particular, del correo basura. La Constitución Española, en su artículo 18.4 establece que: “La ley limitará el uso de la informática para garantizar el honor y la intimidad personal y familiar de los ciudadanos y el pleno ejercicio de sus derechos”. La ley Orgánica 15/1999, de protección de datos de carácter personal establece 3 niveles de seguridad:

Los correos basura representan un claro ejemplo de vulneración de nuestros derechos. 6. Foros y páginas de interés en Internet Presentamos algunas páginas de interés para evitar el correo basura:

|

|||||||||||

|

|

||||||||||

|

|||||||||||

|

|

||||||||||

8. Consejos para evitar el spam IronPort Systems, de la mano de Mambo Technology, han publicado una lista de consejos para evitar el spam y mantenerse a salvo de los riesgos. Recomendaciones:

|

|||||||||||

|

Créditos | ||||||||||

|

|||||||||||